企业商机

首页 > 企业商机

首页 > 企业商机

电信运营商的核心网络(如4G/5G核心网、IMS)和支撑系统(如计费、客户关系管理)是通信服务的基石。攻击者可能瞄准SS7、Diameter等电信核心信令协议中的漏洞,实施用户位置追踪、通话窃听、短信...

智慧农业与精准灌溉物联网安全需求:现代化农场部署了大量土壤墒情传感器、气象站、智能灌溉阀门及无人机,通过无线网络将数据回传至中央控制平台进行智能决策。这些物联网设备成本低廉、安全能力薄弱,极易被入侵。...

在政府部门,某机构管理着涉及敏感数据的内部网络,并需向公众提供访客网络服务。安全要求极高,需严格区分内部人员、 contractors 和公众访问,并满足严格的数据合规法规。该机构部署forescou...

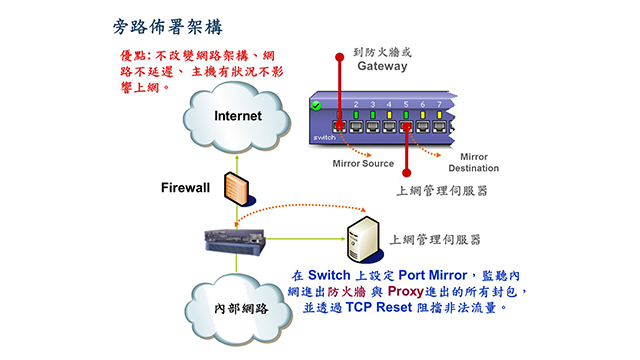

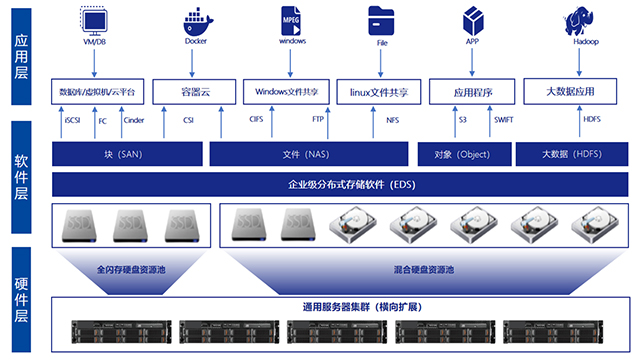

在证券、银行等金融机构,监管要求对所有网络交易行为进行完整记录与审计,并快速回溯取证。需求法律与技术并重:需要全流量镜像采集并长期存储;需要基于多维度条件快速检索并还原完整会话;存储数据需满足不可篡改...

在自动化测试和机器人流程自动化场景中,需要大量稳定、一致的桌面环境来执行自动化脚本,但维护大量物理测试机成本高昂且易受干扰。桌面虚拟化建设为“自动化桌面农场”提供了理想基础。测试工程师可以将安装了自动...

传统的防泄密手段往往因规则僵化而导致大量误报,既干扰了正常业务又增加了运维负担。Forcepoint 引入了革命性的“风险自适应保护(RAP)”机制,实现了从“固定规则”向“行为感知”的跨越。该系统能...

5G网络切片技术为不同行业应用(如自动驾驶、远程医疗、工业互联网)提供了定制化、隔离的虚拟网络。然而,攻击者可能尝试攻击切片的管理平面,或利用切片间的共享资源漏洞,实现对特定行业切片的攻击,从而影响关...

云服务商或大型企业需在一个物理数据中心内为多个租户提供共享而严格隔离的网络服务。需求关键点:需实现租户间网络的二层和三层完全隔离;需允许每个租户自定义内部网络拓扑和安全策略;需提供差异化SLA并实现基...

宠物智能用品市场快速增长,智能喂食器、摄像头、饮水机、GPS定位器等设备收集着宠物行为、家庭环境声音与图像等数据。这些设备安全性普遍较差,可能被入侵用于窥视家庭隐私、录制敏感对话,或恶意操控设备伤害宠...

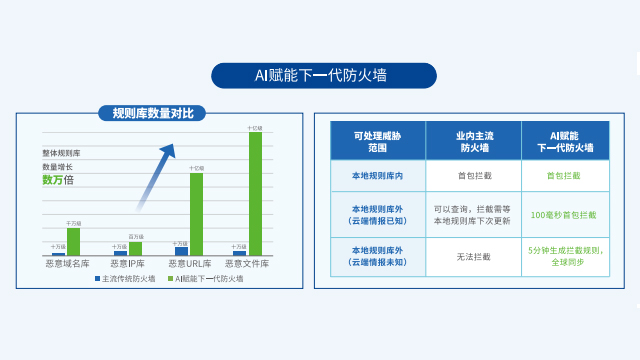

企业官网、在线交易平台等对外Web业务系统,其页面内容若被攻击者篡改(如植入黑链、挂马、替换为政治敏感内容),将严重损害企业声誉和用户信任。下一代防火墙通过Web页面防篡改模块,提供持续性的监控与快速...

在线教育与培训平台的核心资产是版权课程内容,同时需保障在线考试的公平性。面临课程视频被非法录屏传播、盗版链滋生、考试过程中远程替考、作弊工具泛滥等安全威胁。这些直接侵犯知识产权、破坏教学公平、影响平台...

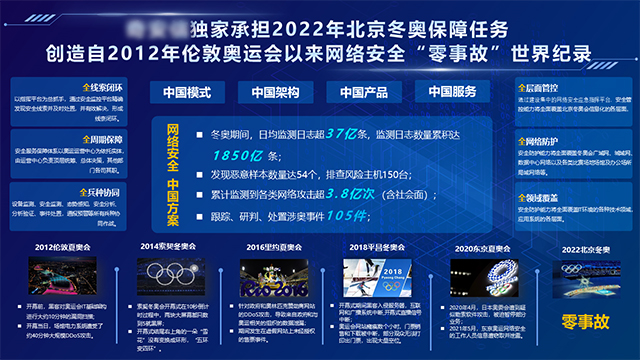

承办国际大型赛事或展会,网络面临瞬间极高并发访问与严苛SLA要求。挑战包括:需在数平方公里内为数十万人提供高密度、高性能无线接入,保障直播等关键业务;网络需具备“快速部署、赛时稳定、赛后快速回收”的弹...

保险行业处理大量包含个人健康、财产状况的精算数据和敏感的理赔信息,内部威胁和数据泄露风险突出。员工或第三方合作方可能滥用权限,非法查询、下载或出售客户数据,给公司带来合规风险与信誉危机。网络安全渗透测...

在新业务系统正式对外提供服务前,进行抗攻击能力压测是评估其韧性的重要环节。下一代防火墙可与专业的安全压力测试平台或渗透测试工具联动,在此过程中扮演“攻击流量镜像分析器”和“防护效果记录仪”的关键角色。...

现代应用大量使用开源框架和组件,其已知漏洞(如Log4j2)可能给整个业务系统带来灾难性风险。下一代防火墙通过外联请求监控和虚拟补丁技术,提供运行时防护。防火墙能够监控业务服务器向外发起的请求(例如,...

在业务快速迭代的数字化时代,新应用或服务的上线速度直接影响企业竞争力,而安全合规往往是关键制约因素。下一代防火墙通过深度集成与策略自动化能力,将安全左移并融入DevOps流程,实现“安全即代码”。它提...

智慧园区与智能楼宇的兴起,对网络提出了承载融合、万物互联与智慧运营的新要求。场景需求包括:需一张网络统一承载办公、安防、能源管理、物联网等多类业务,并保证关键业务的服务质量;需支持海量物联网终端(如传...

现代应用大量使用开源框架和组件,其已知漏洞(如Log4j2)可能给整个业务系统带来灾难性风险。下一代防火墙通过外联请求监控和虚拟补丁技术,提供运行时防护。防火墙能够监控业务服务器向外发起的请求(例如,...

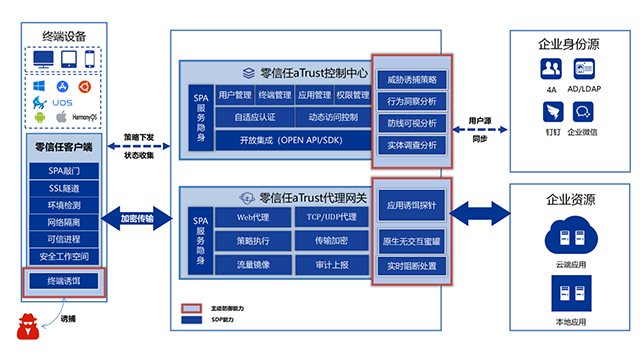

第三方合作伙伴、供应商或外包商的临时网络接入,是内部网络安全的重大风险敞口。下一代防火墙通过零信任理念下的“临时、最小权限”访问控制模型,对其进行精细化管理。当第三方人员需要远程接入时,防火墙不直接开...

在DevOps和CI/CD流程中,开发与测试团队需要频繁快速搭建与生产环境一致的网络环境。需求敏捷:需要在几分钟内自动化复制出包含完整网络拓扑和安全策略的测试环境;测试后需要快速销毁以释放资源;需要确...

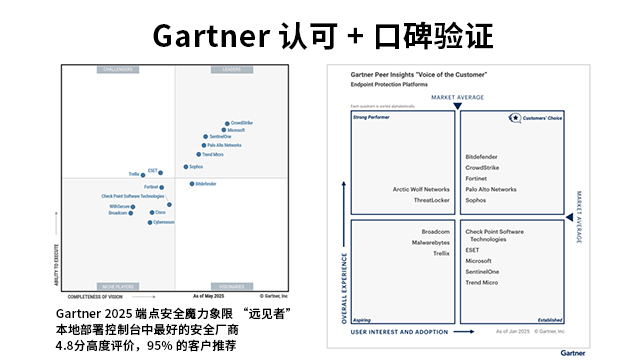

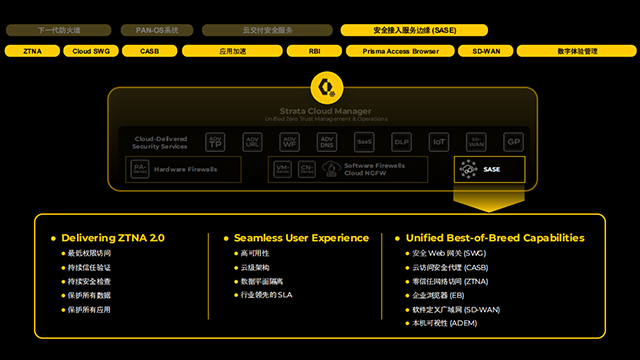

Palo Alto Networks防火墙在核心技术层面深刻践行零信任原则,将其作为策略执行的基石。它通过与企业身份系统深度集成,实现基于用户与设备真实身份的精细授权,而非简单的网络位置信任。防火墙持...

企业网络中常存在未知的“影子IT”设备、老旧退役但未下线的服务器或违规接入的物联网设备,这些未知资产是安全管理的巨大盲点。下一代防火墙利用主动探测与被动流量分析相结合的技术,持续自动化地发现网络中的活...

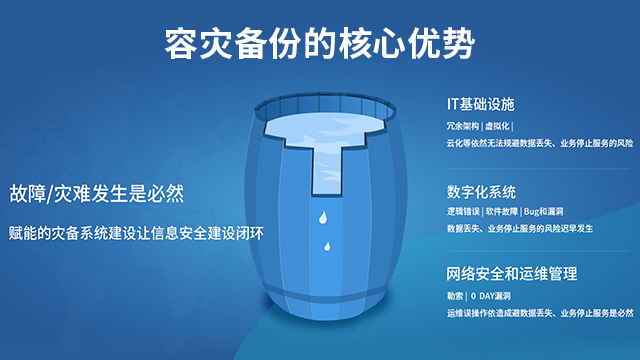

“纸上谈兵”的应急预案在真实故障面前往往失效。企业需要通过常态化的、贴近实战的演练来验证和优化故障处置流程。需求实战化:需要能模拟出各类网络故障场景;需要能在不中断生产业务的前提下组织真实的应急响应操...

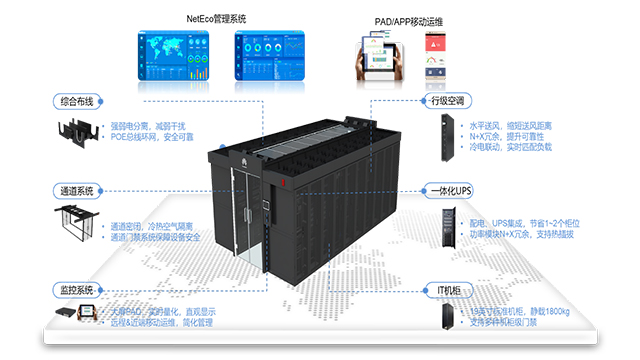

金融交易、实时竞价等业务对网络延迟的要求达到微秒级,物理距离成为决定性因素。我们的超低延迟金融交易机房建设方案,是决胜于毫秒之间的关键技术。方案将数据中心选址在紧邻证券交易所或交易网络核心节点的位置,...

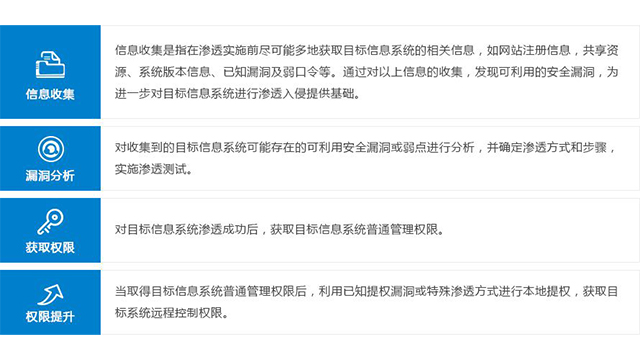

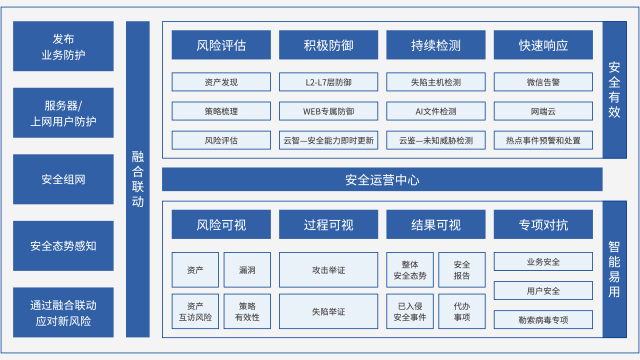

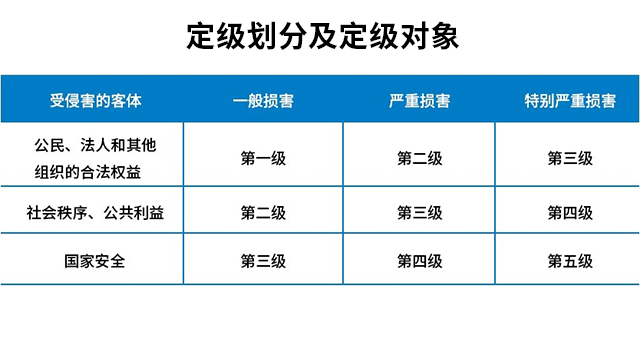

基于在信息安全领域的多年服务经验,贝为科技提供信息安全相关的规划编制与方案设计咨询服务。规划编制主要涵盖长期规划、短期规划、技术发展规划等面向企业在信息安全领域发展的方向性规划,帮助企业明确未来3-5...

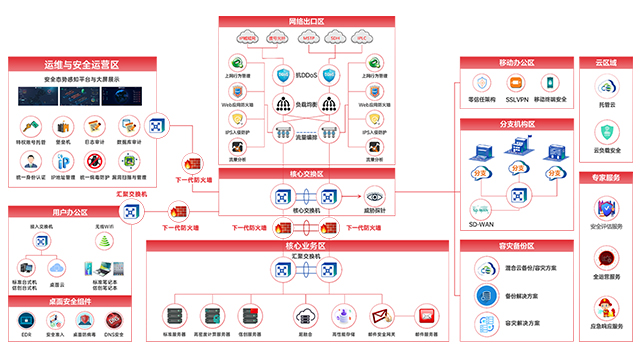

智慧园区多业态融合网络安全管控需求:大型智慧园区涵盖办公、研发、生产、商业等多种业态,入驻企业成百上千。网络需要开放、灵活以支持企业便捷接入,但又必须实现园区整体安全管控、企业间安全隔离,并满足不同企...

随着工业4.0与智能制造推进,传统封闭的工业控制系统(ICS/OT)与IT网络深度融合,导致原本物理隔离的工控网络暴露于互联网威胁之下。攻击者可能利用IT侧漏洞作为跳板,入侵生产网,对SCADA、DC...

在云计算、物联网、工业互联网等新技术广泛应用的环境下,传统安全边界模糊,新型安全风险涌现。等保测评服务依据等保2.0的安全扩展要求,为这些新兴技术场景提供专门的安全评估框架,确保技术创新不会因安全短板...

随着微服务架构和移动应用的普及,API已成为业务交互的核心接口,也成为了新的重点攻击面。下一代防火墙通过集成的API安全网关模块,提供专业的API防护。首先,它能够自动发现并梳理网络中暴露的API接口...

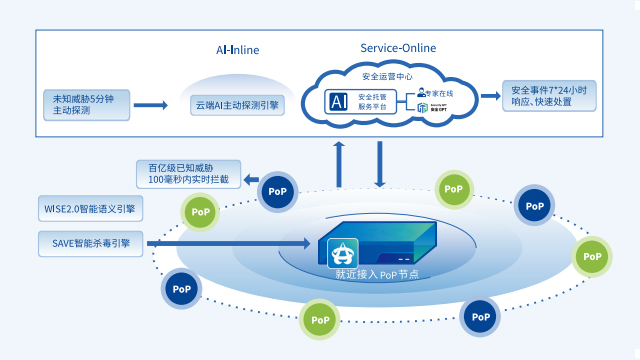

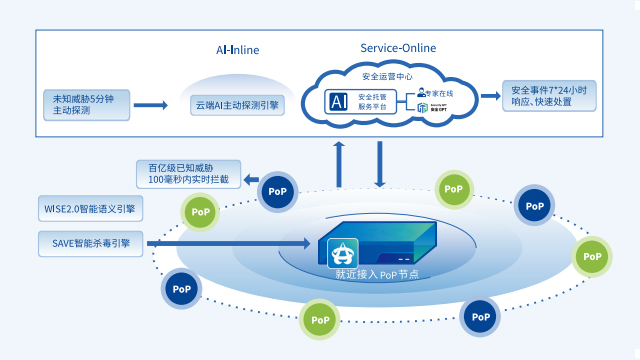

中小型企业(SMB)一体化简易安全建设需求:中小型企业IT预算有限,通常没有专职安全运维人员。他们需要一套开箱即用、管理简单的方案,能同时解决病毒入侵、黑客攻击、上网行为管理、带宽控制等常见问题,并能...

2026.05.12 阳江数据中心应急响应安全加固

2026.05.12 惠州服务器企业防病毒安全网关服务器

2026.05.11 中山工控系统渗透测试服务

2026.05.11 汕头网络安全运维

2026.05.10 虚拟化 桌面云

2026.05.10 广州国内企业防病毒安全网关设备选型

2026.05.09 上网管理系统

2026.05.09 茂名红队渗透测试比武

2026.05.08 广东forescout科技曲线图

2026.05.08 江门外部渗透测试成熟度

2026.05.07 清远超融合漏洞扫描外包服务

2026.05.07 梅州数据中心网络基础架构技术支持

2026.05.06 佛山微信公众号渗透测试平台

2026.05.06 佛山超融合漏洞扫描容灾备份

2026.05.05 惠州文件Forcepoint软件

2026.05.05 东莞桌面虚拟化下一代防火墙

2026.05.04 广东Forcepoint代理

2026.05.04 清远黑盒渗透测试成熟度

2026.05.03 汕尾词头拓词应急响应监控预警

2026.05.03 汕尾总部-分支漏洞扫描规划设计